Pràctica de Packet Tracer on haurem de resoldre problemes de DHCP i NAT

Pràctica de Packet Tracer on haurem de configurar tots els dispositius de la xarxa per tal de permetre la connectivitat entre els hosts amb el ISP

Aqui veiem la taula de direccionament que haurem de seguir per fer la pràctica

Configurem el DHCP de R1

Fem la configuració de les ACL's a R2 i indiquem a cada interficie la seva politica d'actuació davant la NAT (Inside o Outside)

Pràctica de Packet Tracer on haurem de configurar dos routers per tal de que donin servei DHCP i comprovar la connectivitat amb els noms dels dominis creats al servidor DNS

Aqui veiem les configuracions dels routers

Configurem els PC's amb DHCP

Afegim al servidor DNS els dos dominis que veiem a la següent imatge:

I des d'un PC provem a entrar a algun d'aquests dominis.

Pràctica de Packet Tracer on haurem de configurar tota una xarxa sencera amb VLAN's i fer que la connectivitat entre els dispositius sigui la adequada.

Esquema al final de la pràctica:

La pràctica al final ens demana que comprovem pings entre PC1 i Servidor Web, PC1 i PC2, PC3 i PC1 i finalment entre PC2 i PC3. Com podem veure a la imatge següent tots els pings funcionen correctament.

La pràctica no em marca el 100% ja que quan em connecto amb PC3 i PC4 als seus corresponents punts d'accés no m'agafa com a correcte la WEP Key encara que la connexió s'estableix correctament i tot funciona bé.

Pràctica de Packet Tracer on ens donen una xarxa on els dispositius no estan correctament configurats i hem de resoldre aquests problemes de configuració:

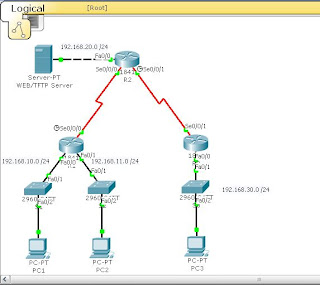

Esquema final de la xarxa:

Configurem les IP's del router i ens assegurem que el DHCP estigui activat:

Ara modifiquem el SSID de la WIFI i configurem el mode de seguretat en WEP i li definim una key.

Ara anem al PC3 i mirem la seva configuració wifi i veiem que no està associat amb cap punt d'accés:

Ens desplacem a la pestanya Connect on hauríem de veure la wifi amb el SSID que hem configurat prèviament:

Li donem a connect, introduïm la key que hem definit al router i tornem a donar-li al botó Connect

I ja hauríem d'estar connectats

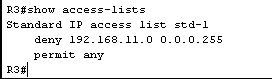

ACL estàndard de R3:

ACL estàndard de R3:

Aquí veiem les ACL's creades amb la comanda show access-lists:

Aquí veiem les ACL's creades amb la comanda show access-lists: